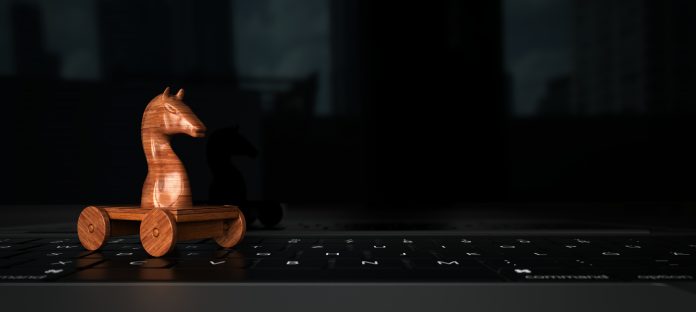

Im Kampf um Troja bedienten sich die Griechen einer listigen Methode: Versteckt in einem hölzernen Pferd, das offiziell als Dankopfer der Kriegsgöttin Athene geweiht war und den Rückzug der Griechen demonstrieren sollte, saßen Krieger, die sich so unbemerkt in die Stadt einschlichen. Das Schicksal der Stadt war besiegelt. Troja fiel.

Antike Kriegsmethoden im 21. Jahrhundert

Das trojanische Pferd steht heutzutage Pate für Schadsoftware, die sich getarnt als nützliche Anwendung auf Computern einschleicht, um dort ganz andere Funktionen auszuführen und im schlimmsten Fall Schaden anzurichten.

Seit 2018 treibt Emotet sein Unwesen als Windows-Schädling. Getarnt als glaubhafte E-Mail einer vertrauenswürdigen Person (z.B. des Kollegen oder eines Kunden) erschleicht sich der „Trojaner“ Zugang zu einzelnen Computern oder ganzen Netzwerken. Seit Juli 2020 ist Emotet nun mit einer neuen List unterwegs. Echte Datei-Anhänge werden gestohlen, manipuliert und mit gefälschten E-Mails zugestellt. Beim Öffnen des Datei-Anhangs aktiviert sich die Schadsoftware und beginnt ihren Angriff. Mit teils verheerenden Folgen.

Das Tückische: Der Empfänger kann kaum etwas von dem Angriff ahnen. Eine E-Mail samt Anhang von einem Kollegen zu einem laufenden Thema ist für die meisten von uns kein Grund misstrauisch zu werden. Die Trojaner hätten bei dem angeblichen Geschenk der Griechen deutlich mehr Anlass zur Sorge haben müssen.

Be aware!

Hätten die Trojaner auf ihren Priester Laokoon gehört, der eindringlich vor dem „Geschenk“ der Griechen gewarnt hatte, wären sie eine Großmacht der Antike geblieben. Doch der Siegesrausch und die Hoffnung auf ein Ende des Krieges hatte sie taub für Warnungen gemacht.

Die beste Abwehr von (Cyber-)Angriffen ist auch heute noch die Achtsamkeit des Einzelnen. Der gesunde Menschenverstand und ein angemessenes Maß an Misstrauen sind die besten Mittel im Kampf gegen Angreifer. Darüber hinaus lassen sich viele (automatisierte) Schutzmaßnahmen implementieren, die das Risiko eines Schadens minimieren können.

Die optimale Schutzausrüstung

Unter anderem hat das BSI (Bundesamt für Sicherheit in der Informationstechnik) einen ausführlichen Maßnahmenkatalog erstellt, der die Ausbreitung eines Schadprogramms wie Emotet erschweren kann.

Eine Empfehlung ist die Verschlüsselung von E-Mails, um das Kompromittieren von E-Mails zu verhindern und damit schadhaften Kopien vorzubeugen. Eine guter E-Mail-Verschlüsselungsdienst schützt nicht nur die E-Mail vor dem Zugriff Dritter, sondern dient (bei durchgängigem Einsatz auf beiden Seiten) auch zur Legitimation von Sender und Empfänger. Eine E-Mail, die ich auf diesem Weg von meinem Kollegen erhalte, stammt dann auch mit Sicherheit von ihm und nicht von einem Schadprogramm.

Wichtig ist bei der Auswahl der richtigen Schutzausrüstung die Balance zwischen Sicherheit und Benutzerfreundlichkeit zu finden. Im Falle der E-Mail-Verschlüsselung sollte ein Verschlüsselungsdienst daher neben dem Schutzaspekt auch mit einfacher Anwendung punkten.

WeEncrypt Mail bietet genau das: E-Mails verschlüsseln. Sicher. Einfach.

Mehr auf weencrypt.de. Oder vereinbaren Sie gleich hier Ihren persönlichen Demo-Termin.